5月14日あたりからランサムウェアの一種である「WannaCry」が世界各地で猛威を奮っています。日本国内でも個人だけでなく大手企業のコンピュータも感染し、被害が広がっているようです。

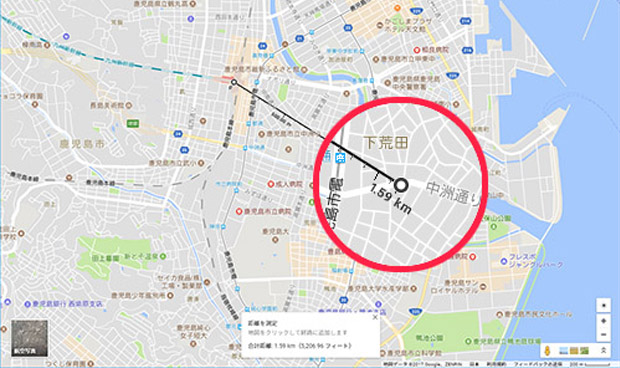

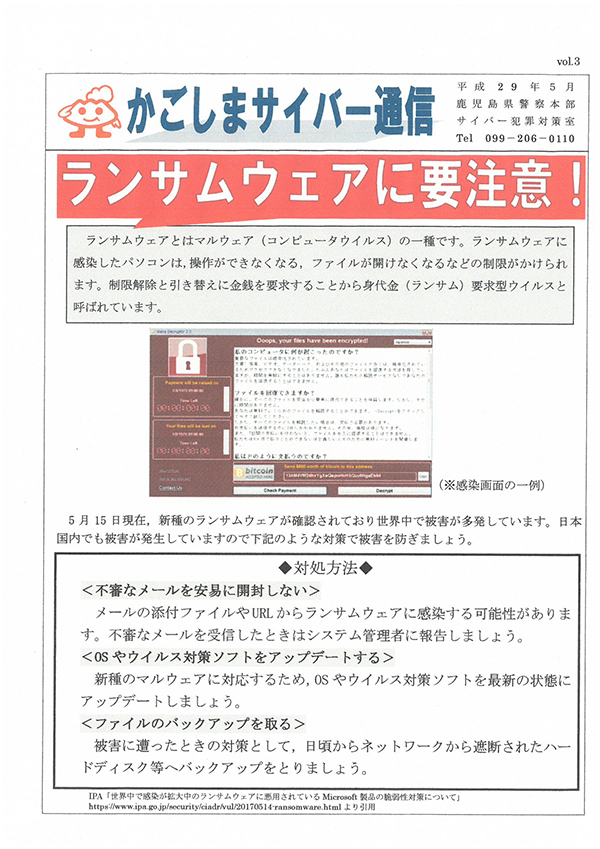

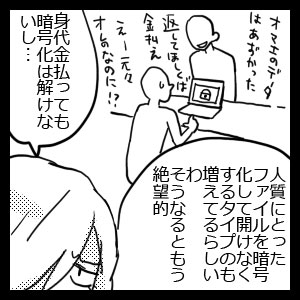

【追記】各種セキュリティベンダーはもとより、鹿児島県警サイバーセキュリティ通信でも警戒を呼びかけています。(画像はクリックで拡大) 上記の画像をPDFで閲覧する方はコチラをクリック

上記の画像をPDFで閲覧する方はコチラをクリック

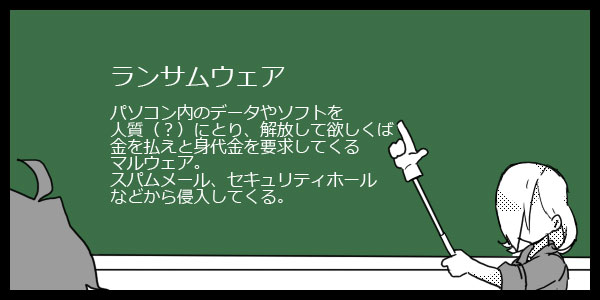

ランサムウェアとは?

上記の鹿児島県サイバーセキュリティセンターの画像やこちらの解説まんがでもご紹介していますが、ランサムウェアはファイル(写真・動画・文書ファイルなどなど)を勝手に暗号化し、開けなくしてしまいます。(ランサム=身代金の意味)

暗号化を解除するにはパスワード/解除キーが必要ですが、ランサムウェアはそのキーが必要ならお金を払えと要求してくるのです。(自分のファイルなのに…)

昔出たランサムウェアに関しては、セキュリティベンダーにより復号ツールが用意されているものもありますが、今回のWannaCryはまだ提供されていません。

さて、今回のランサムウェア「WannaCry」ですが感染するとこんな画面を出してきます。

上記画像はIPAのページより引用しました。

英文ですが、右側にかかれている文章をざっくりと説明すると

- What Happened to My Computer?(わたしのコンピュータに何が起こったの?)

(本文)重要なファイルを暗号化しました。

写真などの多くのファイルにはアクセスできません。 - Can I Recover My Files?(どうしたらファイルは復旧できる?)

(本文)幾つかのファイルは無料かつ簡単に復元できます。

でも全部のファイルを復元するには3日以内にお金を払ってください。(それ以降は金額が倍になります。)

7日以内に支払いを行わないとファイルは永久に復元できません。 - How Do I Pay?(どうやって払うの?)

(本文)支払いはビットコインのみ可能です。以下略

一部分を抜粋しただけですがこのような感じです。上記の画像では英語ですが日本語にも切り替えが可能な用意周到さ。こちらの記事によればお試し機能でのファイル復旧は問題なく行われたようですが、支払いをしても全部の復元ができるかは不明ですし、やるべきではないと伝えています。

感染経路

経路はいくつか有るようですが今回は大きくわけて2つ

- Windows Updateの脆弱性を突かれて感染

- メールの添付ファイルを開いて感染

※(5/23追記 こちらの記事によると、今回の爆発的な感染はメール経由ではない可能性が高いとのこと。ただし可能性はゼロではないのです)

対応方法

基本中の基本ですが、画像の通り行うのは以下になります。

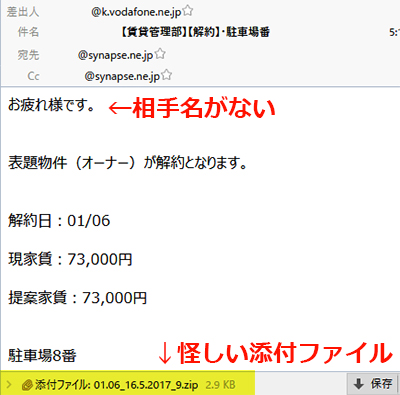

不審なファイルが添付されたメールを開かない/怪しいURLをクリックしない

今回のランサムウェア感染の原因の一つがメールの添付ファイルという話があります。

関連性は不明ですが確かにここ数日、怪しい本文や怪しい添付ファイル付きのメールが増えています。迷惑メールには個人を識別するための情報(名前など)が記載されていないことが多く、怪しい添付ファイルもついていることが多いです。うっかり怪しいメールを開いてしまわないように気をつけましょう。(過去にマガジンで扱った迷惑メールの内容はこちらから確認できます)

Windows Updateを行う

今回のWindowsのセキュリティホールは、2017年3月のWindows Updateにて更新プログラムが公開済です。自動インストールの設定になっていれば適用済みだと思いますが、念のため手動でも更新プログラムがないか確認をオススメします。

- Windows 10

スタートメニュー→設定→更新とセキュリティ

- Windows 7

スタートメニュー→すべてのプログラム→Windows Update

(コントロールパネルのセキュリティからでもOK)

また今回のセキュリティアップデートはサポートの終了しているWindows XPも配信対象となっておりこちらからダウンロードできます。

Vistaは2017年4月にセキュリティアップデートが終了していますが、配信は3月分に含まれているので自動適用されているはず。8は8.1にアップデートする必要があります。

セキュリティソフトを最新の状態にしておく

セキュリティソフトの更新プログラムも日々新しいものが出ています。こまめに更新して最新の状態にしておきましょう。(ただし各セキュリティベンダーが今回のランサムウェアに対応した更新プログラムを配信できるまでには時間がかかります。)

シナプスではWindows/Mac/Androidに好きな組み合わせで3台までインストール可能で、契約中はライセンスの更新作業が不要なセキュリティガード(K)を提供していますので、セキュリティソフトを入れていないという方/更新期限が近づいているという方はこれを機に導入をご検討ください。 ※ちなみにセキュリティガード(K)のKはサービスを導入したKENYAという人のKではなくカスペルスキーのK。

※ちなみにセキュリティガード(K)のKはサービスを導入したKENYAという人のKではなくカスペルスキーのK。

復元ツールが提供された場合は使ってみるのも手

大手セキュリティベンダーが今回のようなランサムウェア用の復元ツールを提供することもあります。完全の復元できる保証はありませんが、PCを初期化する前だったら試してみるのも良いでしょう。

- ランサムウェア復元ツール – トレンドマイクロ

※2017年5月23日、一部条件はありますが上記の復元ツールがWannacryにも対応したようです。(窓の杜による解説記事) - 無料ランサムウェア復号ツール – Avast

バックアップをとっておく

万が一感染して復旧も難しいとなった場合のために外付けHDD/USBメモリ/CD・DVDなどにバックアップをとっておきましょう。

初期化をすることになったとしても最悪の事態は免れます。

もし、感染したパソコンからバックアップを取る場合は必要なデータを取り終わったらケーブルを抜くなどして物理的に隔離しておくのがベター。(物理的につながっているとバックアップファイルにも感染してしまう可能性もあるため)

ランサムウェアの猛威はしばらく続きそうなので、みなさまもくれぐれもお気をつけください。